E-mail o correo electrónico es un método para componer, enviar, almacenar y recibir mensajes a través de sistemas de comunicaciones electrónicos. Cuando se hable de E-mail, email, mail o simplemente correo, se hará referencia al protocolo de internet llamado Simple Mail Transfer Protocol (SMTP). La idea de correo electrónico antecede a la de internet y, de hecho, fue una herramienta vital en la creación de ésta. El correo electrónico se ideó como una manera para que los usuarios de una computadora de tiempo compartido (mainframe), en 1965, pudieran comunicarse. El correo electrónico representa, hoy en día, uno de los medios más utilizados para comunicarse a distancia.

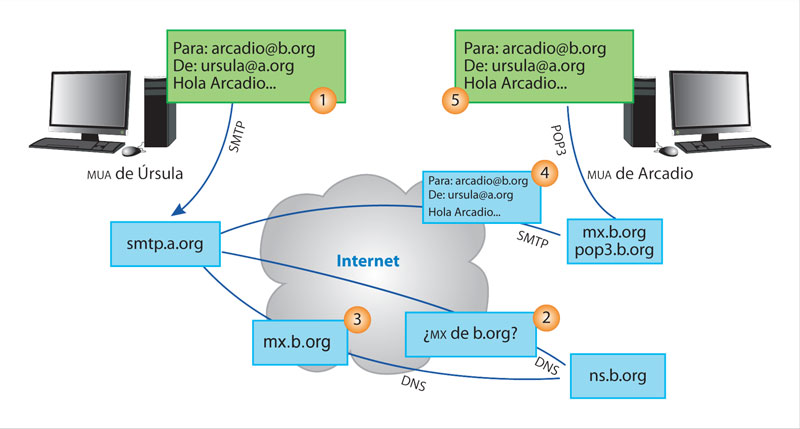

En la figura 9 se muestra una secuencia típica de los pasos involucrados en la creación, transmisión y recepción de un correo electrónico. Aunque luce como una tarea complicada, para los usuarios que redactan y envían un mensaje, como para el que lo recibe, en realidad es muy sencillo.

Úrsula redacta un correo utilizando su cliente de correo o Mail User Agent (MUA). Ingresa o busca en su agenda la dirección de correo electrónico de Arcadio y presiona el botón enviar. Una dirección de correo electrónico es una cadena de la forma: partelocal@ dominio.org, lo que se conoce como una dirección de dominio plenamente calificada. La parte que antecede la @ es la parte local de la dirección, usualmente el nombre de usuario del receptor, y la parte que está después, el nombre del dominio.

Después de que Úrsula presiona el botón de enviar, se realizan las siguientes actividades:

• El cliente de correo da formato al mensaje y utiliza el SMTP para enviar el mensaje al agente de transferencia de correo (MTA, por sus siglas en inglés). En este ejemplo, smtp.a.org, que es manejado por el proveedor de internet de Úrsula.

• El MTA revisa la dirección de correo que provee SMTP, en este caso arcadio@b.org. El MTA localiza el dominio en el servidor de nombres, DNS, para determinar quién acepta el correo para dicho dominio.

• El servidor de nombres para el dominio b.org contesta con una entrada MX que indica los servidores de intercambio de correo para el dominio; en el ejemplo este servidor es mx.b.org.

• Entonces smtp.a.org envía el mensaje a mx.b.org, utilizando SMTP. En el servidor de correo receptor se almacena el mensaje recibido en el buzón de entrada de Arcadio.

• Finalmente, Arcadio presiona el botón para obtener nuevos mensajes en su MUA, que recoge, en este ejemplo, el mensaje utilizando otro protocolo de internet conocido como POP3 (Post Office Protocol).

Ésta es una secuencia típica, aunque puede cambiar de un lugar o usuario a otro, ya que existe una variedad de protocolos distintos para acceder a los mensajes de correo; pueden incluirse opciones para cifrar o agregar una firma electrónica a los mensajes y su correspondiente validación, etcétera.

Aunque definir el mensaje que se envía por correo electrónico, de la misma manera que cuando se redacta una carta con pluma y papel, es una tarea intelectual, el formato de dicho mensaje se puede representar mediante una serie de estándares de internet. Algunos de estos estándares son llamados, de manera colectiva, MIME (Multipurpose Internet Mail Extensions) y permiten enviar mensajes que incluyen más que sólo texto, por ejemplo, imágenes, archivos de audio y video, y casi cualquier otro formato soportado por un sistema de cómputo.

Es tarea del cliente de correo o MUA del que envía el mensaje codificar el mensaje y los archivos anexos a éste, de manera tal que se apeguen a los estándares de formato. Un correo electrónico consta de dos partes esenciales:

• Encabezado: una lista de campos, tales como De, Para, Asunto y otra información acerca del correo.

• Cuerpo del mensaje: el mensaje que desea enviarse por correo electrónico, usualmente texto libre que puede contener una sección especial para la firma del usuario. Esta firma no es como una rúbrica, sino algún texto fijo que siempre se agrega a los correos que se envían, por ejemplo: el nombre y puesto en la empresa, o una cita textual interesante.

Aunque el correo electrónico es una herramienta útil y, en el caso de muchas personas, el medio principal para comunicarse con colegas de estudio, compañeros de trabajo o la familia, hay ciertos fenómenos que atentan contra este medio de comunicación en internet: spam, phishing y virus o gusanos de correo.

Se conoce con el nombre de spam al correo comercial no solicitado y, hoy en día, se ha convertido en causa de incomodidad para los usuarios que lo reciben de manera constante. Como se trata de un medio relativamente barato, existen muchas personas y organizaciones que se dedican a enviar cientos de millones de correos basura o spam de manera cotidiana, por lo que resulta usual que una persona reciba en su correo electrónico desde un puñado hasta varios cientos de correos basura todos los días.

Phishing es una actividad criminal mediante la cual alguien intenta adquirir información sensible o confidencial —como nombres de usuario y contraseñas, detalles de tarjetas de crédito, etc.— de manera fraudulenta. Quienes realizan esta actividad lo hacen suplantando, en un mensaje electrónico o correo, la identidad de alguna entidad o institución, como un banco o un sitio de venta de bienes en línea. Para engañar a usuarios de tecnologías de la información, phishing aprovecha técnicas de una nueva área conocida como ingeniería social.

Los virus y gusanos de correo son programas malignos que se transmiten usualmente como archivos adjuntos a un correo electrónico. Por lo general, una vez que uno de estos gusanos logra infectar un equipo de cómputo, se replica de manera automática y se autoenvía utilizando correos electrónicos a todos los contactos de la persona cuya máquina fue infectada.

Curiosidades

La ingeniería social es una colección de técnicas para manipular a las personas para que realicen acciones o divulguen información confidencial. Aunque estas tareas son similares a las de un simple fraude, el término ingeniería social se utiliza exclusivamente cuando la trampa involucra almacenar información u obtener acceso para un sistema de cómputo; además, en muchos casos el atacante nunca se enfrenta cara a cara con la víctima.